Moderne Cloud-Software wie die Lösungen von Atlassian Cloud bietet Unternehmen zahlreiche Vorteile und eröffnet vielfältige Möglichkeiten. Betrieb, Wartung und Updates liegen in der Verantwortung des Herstellers, was die stark beanspruchten internen IT- und Admin-Teams signifikant entlastet. Die Skalierungsmöglichkeiten sind quasi unbegrenzt. Die Cloud spart Kosten, weil sie teure Hardware-Anschaffungen obsolet macht, und fördert verteilte Teams und Remote-Konstellationen, weil die Tools der täglichen Arbeit ohne Hürden von überall aus zugänglich sind.

Doch gleichzeitig haben Organisationen jede Menge Fragen rund um die Themen Sicherheit, Compliance und Datenschutz. Wie gewährleistet Atlassian, dass die umfangreichen Anforderungen der DSGVO erfüllt werden? Wie schützt der Hersteller die Systeme und Daten gegen unautorisierte Zugriffe? Welche Lösungen stellt der Anbieter für ein systematisches Zugriffs- und Identitätsmanagement bereit? Und wie schafft Atlassian eine sichere Cloud-Architektur?

Die letzte Frage wollen wir in diesem Beitrag beleuchten.

Sichere Cloud-Architektur

Um die Sicherheit der Cloud-Plattform zu gewährleisten, nutzt Atlassian einen mehrschichtigen Ansatz: Die Cloud-Infrastruktur ist in Zonen, Umgebungen und Services unterteilt. Dabei sind auf jeder dieser Ebenen Kontrollen eingezogen.

Das Unternehmen schränkt den Mitarbeiter-, Kundendaten-, CI/CD- und DMZ-Netzwerkdatenverkehr ein, der durch jede Zone fließen darf. Darüber hinaus kommen bei der Authentifizierung Positivlisten zum Einsatz, die die Kontrolle darüber ermöglichen, welche Services Daten miteinander austauschen dürfen.

Zero-Trust-Ansatz

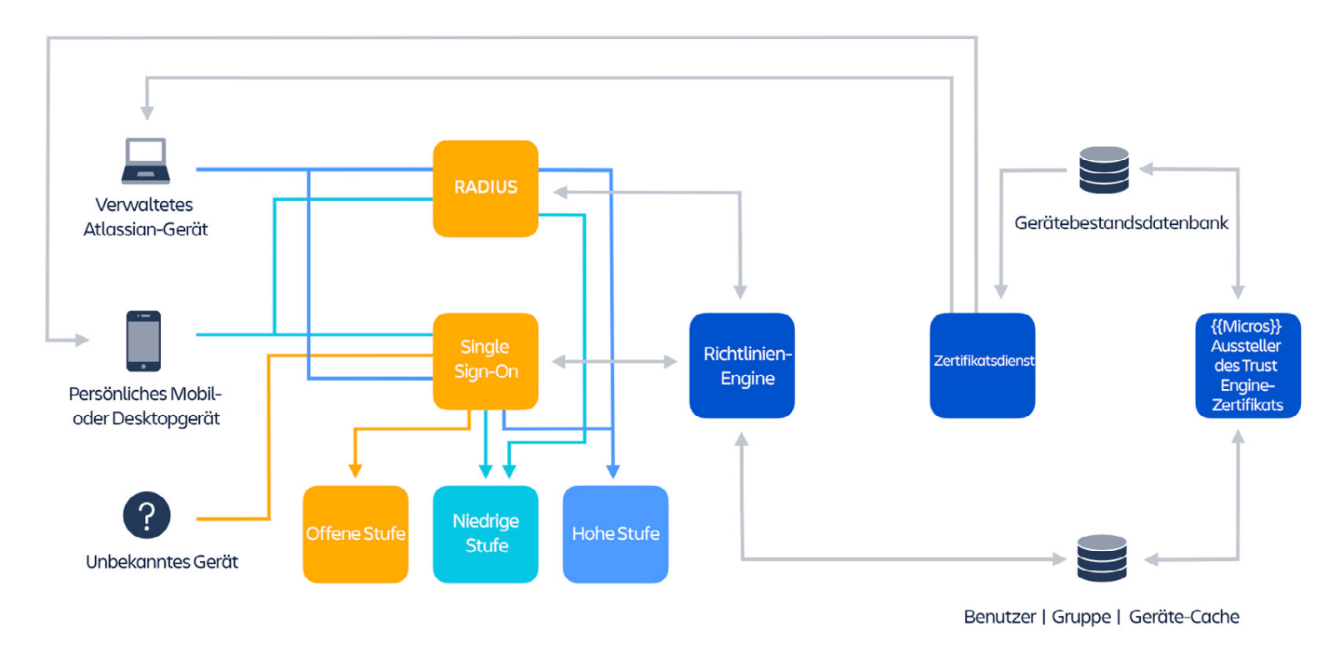

Im Hinblick auf den eigentlichen Netzwerkzugriff hat Atlassian ein Konzept etabliert, das eine Verifizierung auf unterschiedlichen Ebenen vorsieht. Dieser sogenannte Zero-Trust-Ansatz geht über die Authentisierung mit Login-Daten hinaus und trägt hinsichtlich der Art des Netzwerkzugriffs auch der Vertraulichkeit von Ressourcen Rechnung.

In Abhängigkeit davon, wie sensibel eine Ressource ist, können unterschiedliche Sicherheitsstufen für den Zugriff zur Wirkung kommen: offen, niedrig oder hoch. Hier kann der Zugriff beispielsweise so konfiguriert werden:

- Für den Zugriff auf Ressourcen mit offener Sicherheitsstufe genügt die erfolgreiche Benutzerauthentisierung am Atlassian-Netzwerk.

- Ressourcen mit niedriger Sicherheitsstufe erfordern neben der Benutzerauthentisierung die Verwendung eines bekannten Endgeräts im Rahmen eines BYOD- oder eines MDM-Programms. Die Anforderungen an diese Geräte können über das Mobile Application Management festgelegt werden, das ein Bestandteil von Atlassian Access ist.

- Ressourcen mit hoher Sicherheitsstufe erfordern neben der Benutzerauthentisierung die Nutzung eines bekannten, vom Unternehmen bereitgestellten Endgeräts.

Disaster Recovery und Business Continuity

Atlassian hat diverse Schutz- und Vorsorgemechanismen implementiert, um Systemausfälle zu vermeiden, doch keine Software und keine Infrastruktur ist hundertprozentig gegen Störungen gefeit. Deshalb trifft der Hersteller aktiv Vorsorge für einen eventuellen Ernstfall und hat entsprechende Pläne für einen effizienten Umgang mit Störungen entwickelt. Dazu gehören Disaster-Recovery- sowie Business-Continuity-Pläne.

In die Atlassian-Cloud-Produkte sind Redundanzen implementiert, die von Site-Reliability-Fachleuten regelmäßig getestet werden, um Lücken oder Schwachstellen zu identifizieren. Alle Atlassian-Teams arbeiten mit sogenannten Disaster-Recovery-Champions zusammen, die dafür Sorge tragen, dass DR in alle Projekte integriert ist. Darüber hinaus führen die Atlassian-Teams in regelmäßigen Abständen Disaster-Recovery-Tests durch, um die entsprechenden Prozesse und Technologien kontinuierlich zu optimieren.

In weiteren Blogposts über die Sicherheit von Atlassian Cloud werden wir uns demnächst dem Nutzermanagement, den konkreten Datenschutzmaßnahmen und der proaktiven Bedrohungsüberwachung widmen.

Ihr Partner für Atlassian-Software

Haben Sie Fragen zu Atlassian Cloud und zur Migration von Confluence, Jira und Jira Service Management? Als Atlassian Platinum Solution Partner mit Erfahrungen aus tausenden Atlassian-Projekten helfen wir Ihnen gerne bei der Evaluation Ihres Projekts und beim Umzug Ihrer Bestandssysteme. Melden Sie sich bei uns!

Weiterführende Infos

Atlassian Cloud und der Datenschutz

DSGVO, BaFin und Co.: Enterprise-Compliance mit Atlassian Cloud

Skalierte Sicherheit durch das Mobile Application Management für Atlassian Cloud

Wie technische Leiter die Migration in die Atlassian Cloud sehen