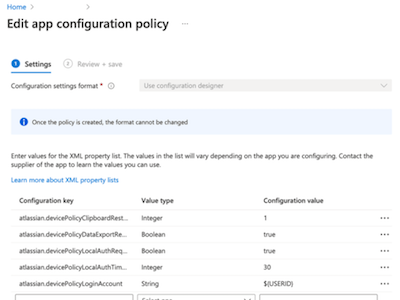

Jira, Confluence, Trello und Opsgenie unterstützen jetzt ein systematisches Mobile Device Management (MDM). Damit können Administratoren Sicherheitsanforderungen wie das Unterbinden von Copy & Paste, das Blockieren von Screenshots, die verpflichtende Authentisierung mit FaceID/TouchID und weitere Schutzmechanismen durchsetzen. Diese Einstellungen lassen sich unternehmensweit für sämtliche Mobilgeräte in Kraft setzen, die im Rahmen des MDM-Programms ausgerollt sind.

Jira, Confluence und Co.: Mobile Atlassian-Apps jetzt mit MDM-Unterstützung